Новости с тэгом ‘security’

Apple деактивирует принадлежащие хакерам учетные записи iTunes App Store

Компания Apple начала банить учетные записи iPhone хакеров.

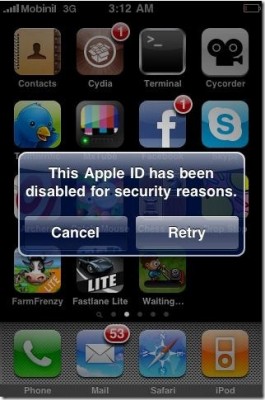

История началась несколько дней назад. Sherif Hashim, iPhone разработчик и хакер, нашел уязвимость в последней прошивке 3.1.3, которая поможет создать утилиту разлочки для iPhone 3GS и iPhone 3G с baseband 05.12.01. Естественно, он рассказал об этом в твиттере. Вчера, всего четыре дня спустя, его аккаунт был деактивирован. Вот сообщение, которое Sherif получает каждый раз, когда пытается войти в AppStore со своего iPhone:

В твиттере Sherif Hashim пишет:

"Your Apple ID was banned for security reasons", that's what i get when i try to go to the app store, they must be really angry

))))

and guess what my apple ID was, "sherif_hashim@yahoo.com", what a fool was me not to notice

)), can't help laughing, they are babies

))

Сегодня другой iPhone хакер iH8sn0w, разработчик утилиты Sn0wbreeze (PwnageTool альтернатива под Windows), сообщил, что его учетная запись также не работает. Недавно iH8sn0w опубликовал уязвимость, известную как XEMN:

@sherif_hashim lol, they did that to my ih8sn0wyday[@t]googmail.com too. (right after I posted XEMN)…

Таким образом, Apple объявляет войну всем хакерам, которые ищут и находят уязвимости в программном обеспечении iPhone, создают утилиты для джейлбрейка и анлока. Пока эти меры не направлены на пользователей, которые пользуются этими утилитами.

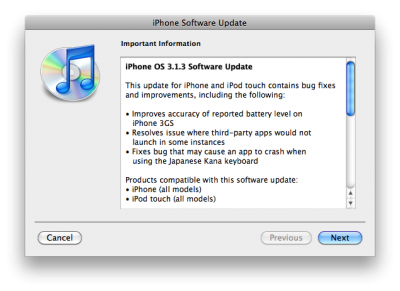

Apple выпустила новую iPhone прошивку версии 3.1.3

Сегодня компания выпустила новую прошивку 3.1.3 (7E18) для iPhone 3GS, iPhone 3G, iPhone 2G, iPod touch, iPod touch 2G и iPod touch 3G.

Обновления затронули:

- Более точное отображение уровня заряда батареи для iPhone 3GS;

- Исправлена ошибка, связанная с запуском сторонних приложений;

- Исправлены ошибки работы приложений с японской клавиатурой;

- Обновления безопасности ().

Таким образом, обновление не привносит практически ничего нового. Как обычно, обновиться можно через iTunes.

Следует отметить, что новая прошивка 3.1.3 имеет обновленный baseband версии 05.12.01. Таким образом, разлочка (анлок) работать пока не будут. Команда DevTeam также предупреждает пользователей джейлбрейка и анлока:

Если вам нужен джейлбрейк и анлок, не обновляйтесь на 3.1.3. Пользователям 3G и 3GS стоит уделить этому предупреждению особое внимание.

Утилиты PwnageTool и redsn0w пока несовместимы с прошивкой 3.1.3

Эксперименты показывают, что последняя версия redsn0w 0.9.2 способна сделать джейлбрейк для iPhone 2G, iPhone 3G и iPod touch 1G. Обновитесь до версии 3.1.3 и в необходимый момент просто укажите путь к прошивке 3.1.2 (скачать тут). ВскореDevTeam выпустит обновленную версию с полной поддержкой прошивки 3.1.3. Утверждается, что с iPod touch 2G проблем тоже не будет. Что касается iPhone 3GS - его пока джейлбрейкнуть не удается. Пользователи также с прискорбием сообщают, что утилиты для разлочки (отвязки от сотового оператора), blacksn0w и ultrasn0w, не работают.

Стоит ли обновляться? Думаю, что пока смысла нет.

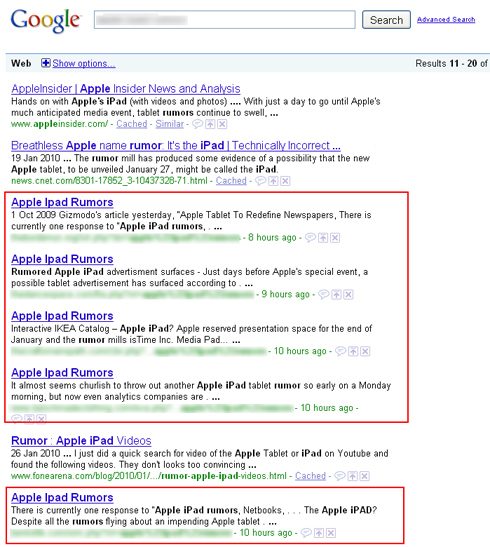

Мошенники пользуются популярностью iPad

Громкие события всегда становятся лакомым кусочком для киберпреступников, и очередная шумиха вокруг iPad не стала исключением.

На прошлой неделе из-за долгожданной презентации Стива Джобса запросы со словами «Apple» и «iPad» стали одними из самых популярных на различных поисковых сайтах и сервисах. Это послужило причиной тому, что высококвалифицированные злоумышленники стали раскручивать свои мошеннические сайты таким образом, чтобы они высвечивались как можно выше в результатах поиска вышеуказанных слов. Поэтому, когда пользователь вводит такие слова, как «слухи об Apple iPad» или «размер Apple iPad», он имеет шанс попасть на один из сайтов, который будет убеждать его в необходимости установки мошеннического программного обеспечения.

Более того, некоторые сайты исхитрились определять тип ОС у пользователя и в зависимости от результата выбирать различные типы атаки. Другие сайты ведут пользователя на страницы, которые имитируют поисковый сайт Google и манипулируют отображаемыми результатами. Единый способ уберечь себя от подобной опасности – быть внимательным к странным сайтам и ссылкам, иметь антивирус со свежими антивирусными базами и ОС со всеми установленными обновлениями.

Источник:

iPhone 4G будет поддерживать WiFi 802.11n

Недавно компания Apple новую вакансию, из которой можно сделать вывод,что будущая версия iPhone, скорее всего, будет поддерживать стандарт беспроводной передачи данных 802.11n:

- Implementation of 802.11 a/b/g/n & related specifications.

- 802.11i/802.1x Security protocols

- Good understanding of wireless RF technologies & co-existence issues of 802.11 PHYs with other Wireless interfaces like Bluetooth.

В целом, такое расширение возможностей будущего iPhone 4G кажется вполне логичным.

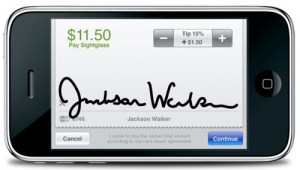

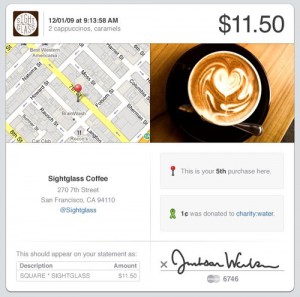

iPhone сможет принимать к оплате кредитные карты

Jack Dorsey, создатель Twitter, запустил новый сервис под названием Square, который позволит безопасно проводить платежи пластиковыми картами прямо с помощью мобильного телефона, в частности iPhone.

Считывание данных происходит через специальный аксессуар, подключаемый к iPhone. Затем пользователь вводит размер платежа, код и подпись прямо на тачскрине. Дополнительных комиссий за использование Square не берется, за исключением одного цента на благотворительность.

Система способна предоставлять подробную информацию: естественно, размер платежа, адрес, а также карту местности, где производится платеж, статистику посещений заведения и многое другое.

На данном этапе сервис находится в тестовом режиме. Когда-нибудь, мы все сможем им воспользоваться.

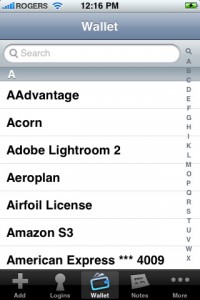

До 1 декабря приложение 1Password Pro можно скачать бесплатно

Компания Agile Web Solutions предлагает пользователям iPhone and iPod Touch скачать приложение 1Password Pro совершенно бесплатно. Предожение действительно до 1 декабря.

1Password хранит пароли и другие данные пользователя в зашифрованом виде. Существует механизм легкого копирования информации в браузер Safari. Теперь нет необходимости помнить все пароли и даже web-адреса. При утрате телефона можно не беспокоиться, так как данные шифруются методом AES.

Скачать приложение можно в AppStore (). Обычная цена для 1Password Pro составляет $7.99.

Новый iPhone вирус атакует пользователей онлайн банкинга

Специалисты по безопасности компании F-Secure обнаружили новый iPhone вирус. Изначально он был направлен на пользователей онлайн банкинга, живущих в Нидерландах (сотовый оператор UPC). По последним данным вирус был замечен у Optus (Австралия) и T-Mobile.

Как работает вирус: Пользователь открывает страницу входа в онлайн банкинг, но вирус перенаправляет запрос на другую похожую страницу с запросом логина-пароля (). После ввода логина и пароля злоумышленник получает доступ к денежным средствам.

Вирус-червь атакует только джейлбрейкнутые (jailbreak) телефоны - модифицированные для загрузки сторонних приложений, не прошедших модерацию Apple. На такие iPhone устанавливается SSH (secure shell) для удаленного управления. Вирус действует через SSH пароль по умолчанию ('alpine').

Для того, чтобы защититься необходимо всего лишь сменить пароль по умолчанию.

Apple разрешила использовать In-App Purchase в бесплатных приложениях

Apple только что анонсировала. что разработчики отныне могут использовать механизмы In-App Purchase в бесплатных приложениях. In-App Purchase - это возможность покупки чего-либо, например нового уровня игры или дополнительной функциональности, прямо из приложения. Ранее использование соответствующих API было разрешено только в платных приложениях.

Теперь разработчики смогут отказаться от Lite версий, выпуская приложения с ограниченными возможностями, которые могут быть расширены через in-app purchase. Apple также отмечает, что с помощью in-app purchase она будет бороться с пиратством.

Ошибка безопасности в прошивке 3.0 позволяет просматривать пароли [Video]

Недавно была обнаружена уязвимость в системе безопасности прошивки 3.0, позволяющая увидеть спрятанные пароли. Вот видео демонстрация:

Действительно все достаточно просто: стираем и встряхиваем. Эта ошибка была исправлена в прошивке 3.1.

Голосовой переводчик с механизмом распознавания речи [Video]

Иногда сказка становится былью. Sakhr - это компания, специализирующаяся на переводах для крупных клиентов.. таких как U.S. Department of Defense и Homeland Security. Переводы, чаще всего, англ-арабский и обратно. Это демонстрационное видео приложения для iPhone/Blackberry (оно не доступно публично) кажется сказкой.

Вы нажимаете кнопку и говорите фразу. Затем программное обеспечение распознает речь и составляет перевод, скорее всего, используя мощность высокопроизводительных систем в сети (cloud computing). После этого переведенная фраза произносится вслух устройством.

Самая сложная часть - это распознавание речи. Хотя солдату ошибка может стить дорого, обычному туристу каких-нибудь 85% точности вполне достаточно.

via gizmodo

Что нового в iPhone OS 3.0 beta 2?

Ниже представлен неофициальный список изменений, найденных в прошивке iPhone 3.0 beta2:

- обновленный Spotlight

- улучшенный Copy-Cut-Paste

- увеличена общая скорость и стабильность в целом

- поддержка MMS для многих стран и операторов

- добавлен API для In-App Purchase

- добавлен API для Push notifications

- другие API для разработчиков

- исправлены многие ошибки в Beta 1

- нижняя часть в Safari стала более прозрачной

- новая секция “Store” в Settings App: ведет к пустой странице

- контакты поделены как “All contacts”, “All contacts on My iPhone” и “All contacts (Mobile Me)”

- landscape режим для Safari при клике на изображение или линк

- режим Anti-phishing в Safari. Активируется в Settings App > Safari. Зеленый статус обозначает, что сертификат подлинный. Иконка-обозначение протокола “htpps” также выведена наверх.

- в SpringBoard теперь доступны 11 страниц и 180 приложений.

via ispazio

Пошаговое руководство: создание учетной записи iTunes App Store без кредитной карточки

Для создания учетной записи iTunes App Store без кредитной карточки выполните указанные ниже действия.

Примечание. Для того чтобы создать учетную запись без кредитной карты, убедитесь в том, что вы находитесь в магазине App Store, а не в iTunes Store.

- Выберите свою страну в раскрывающемся списке в нижней части главной страницы магазина iTunes Store.

- Если в вашей стране действует магазин iTunes Store, перейдите в магазин App Store, щелкнув по соответствующей ссылке в меню слева. В противном случае перейдите к третьему действию.

Читать дальше »

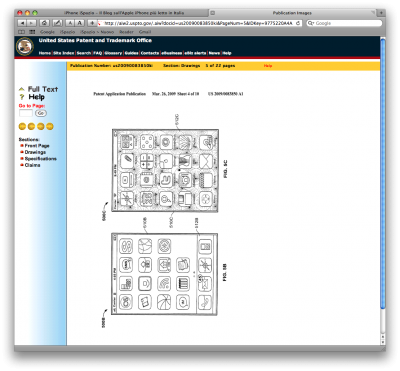

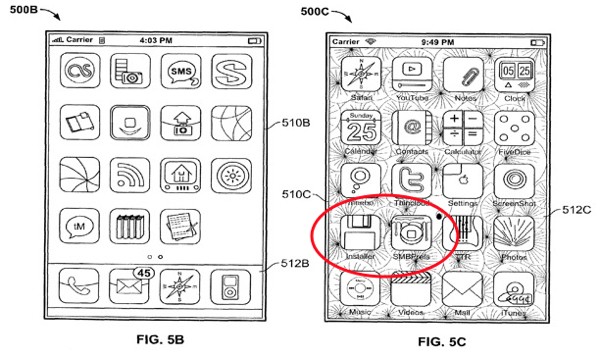

Apple использует взломанный iPhone в заявке на патент

Недавно мы писали о новом патенте от Apple, который описывает биометрическую защиту. Забавно, что на картинках к этому патенту изображен взломанный (джейлбрейкнутый) iPhone с установленными Installer.app, SMBPrefs и темой iWood Realize из репозитория iSpazio. Также присутствуют приложения "Terminal", "Game", "VRecord", "Blocks" и другие.

В сети есть мнение, что приведенный рисунок - подделка. В правдивости вы сами можете убедиться . Вот скриншот браузера:

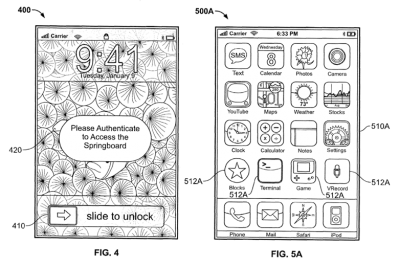

Apple патентует биометрическую систему защиты для iPhone и MacBook

Apple подала на патент, в котором описывается биометрические системы зациты для iPhone и MacBook. На данный единственный доступный способ - это пароль, который не обеспечивает должной защиты. В будущем Apple планирует интегрировать специальный сенсор под экран, который будет распознавать отпечаток пальца при выполнении "slide to unlock" .

Другие возможные методы включают распознавание голоса и лица. Последнее может потребовать фронтальную камеру. Apple идет дальше и описывает в патенте тестирование ДНК пользователя. Биометрика может быть реализована в контексте используемой функциональности. Например, iPhone может распознавать форму уха, когда пользователь звонит.

В целом все это кажется фантастикой. Однако что-то из вышеперечисленного может быть реализовано в устройствах следующего поколения, которые представят, возможно, уже этим летом.

У iPhone проблемы с безопасностью: исправляем

Скорее всего вы уже в курсе одной из поседних iPhone. Хорошие новости - все есть решение проблемы.

Jonathan Zdziarski обнаружил метод отключения записи скриншотов на диск. Необходимо войти в MobileTerminal или подключиться к телефону через SSH. Затем выполнить две команды:

# rm -rf /var/mobile/Library/Caches/Snapshots

# ln -s /dev/null /var/mobile/Library/Caches/Snapshots

Скриншоты записываются в папку /var/mobile/Library/Caches/Snapshots. Эти команды удаляют папку и перенаправляют (создают символьную ссылку) в никуда.

Побочное действие данной процедуры - это получение снимка по умолчанию при эффекте зума. Когда приложение восснанавливается, то пользователь снова получает картинку приложения.

Для восстановления исходного состояния просто удалите симвользую ссылку и папка будет восстановлена.

via iphoneatlas

Оставить комментарий

Оставить комментарий